Неужели взломать камеру на вашем ноутбуке так просто? Автор TKSAG, начитавшись последних новостей о взломах миллионов видеокамер, приложениях для взлома и сайтах, на которых стрим со взломанных камер со всего мира стал аналогом реалити-шоу, решил изучить программы для взлома вебок, а также попытался найти способы, которыми вы можете защитить себя от подглядываний анонимов и других онлайн-вуайеристов.

Тролль. Джеймс Тролль. Кто подглядывает за владельцами вебок

Разговоры о взломе видеокамер в наше время перестали быть чем-то удивительным. Это стало настолько распространённым явлением, что одни взломщики (крэкеры) содержат сайт, на котором показывают трансляции с незапароленных камер наблюдения и вебок со всего мира, а другие стали продавать в китайских соцсетях программу, которая позволяет получить удалённый доступ к различным видеокамерам, подключённым к интернету.

В большинстве случаев взлом устройств происходит из-за того, что их владельцы не меняют заводской пароль камер, подключив их к общественной сети, но обычные вебки на ноутбуках в эту категорию не попадают. Чтобы получить к ним доступ, взломщикам нужно что-то посерьёзнее пароля «admin admin», да и вбивать его некуда.

Вопреки распространённому мнению о том, что вебки взламывают спецслужбы, гораздо чаще можно наткнуться на истории о взломах, совершённых не людьми в униформе, а простыми смертными. Причём в комментариях на тематических сайтах чаще сидят даже не излишне любопытные личности, пытающиеся подсмотреть за своими близкими, а хакеры-тролли. Для них нет особой разницы, за кем наблюдать, но они могут принести гораздо больше вреда своим жертвам, потому что наблюдением могут не ограничиться. Иногда они берут чужой компьютер под свой контроль, уничтожая или изменяя данные пользователей ради шутки.

Взломать камеру на ноутбуке может даже школьник, не достигший пубертата: на YouTube есть масса роликов о взломах, авторы которых троллят ничего не подозревающих юзеров, подключаясь к их вебкам. Авторов таких видео много, но суть в роликах одна: получить доступ к веб-камере, а затем стримить выражение лица жертвы, пока она пытается разобраться, почему на десктопе вдруг поменялись обои или включилось порно со звуком. Чаще всего подобные ролики снимают подростки, а в названии встречаются слова <<прикол>>, <<троллим>>, <<угораем>> и т. п.

Школьники настолько освоились в программах взлома, что дают полноценные уроки о том, как настраивать программы взлома на своих каналах, где между роликами о взломе чужих компьютеров рассказывают о своих детских увлечениях а-ля <<выращиваем кактус>> и <<вот моя любимая кукла>>.

Тренд на взломы вебок обрёл большую популярность. Взломщики (крэкеры) создали несколько специализированных сайтов, на которых рассказывают о различных методах взлома компьютеров, делятся своими открытиями и успехами на поле троллинга в соответствующих ветках на форумах и создают собственные сборки взломщиков, которые позволят желающим начать глумиться над неизвестными в сети без лишних заморочек с установкой программ.

Глаза повсюду. Бизнес для вуайеристов

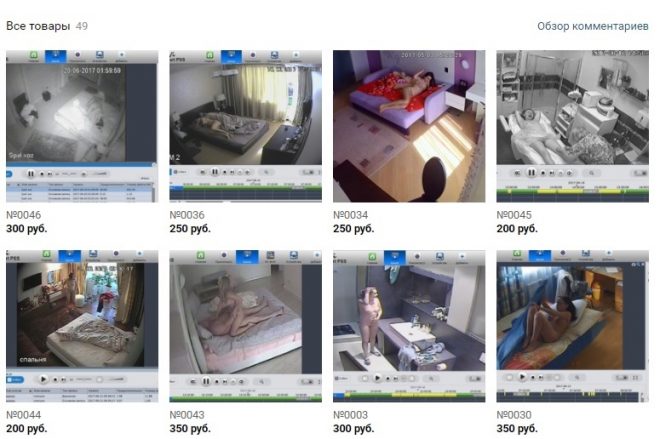

Кроме троллей к камерам подключаются и те, кто пытается делать на подглядывании за посторонними реальные деньги. Во «ВКонтакте» есть сообщества, в которых продают доступ к различным камерам. Чаще всего это камеры наблюдения, установленные в съёмных квартирах и общественных местах. Подключиться к ним легко: владельцы часто не изменяют заводские пароли, включая камеру в сеть, и единственной проблемой для крэкера становится поиск устройства в нужной локации — а если он работает установщиком или настройщиком подобных камер, задача становится ещё проще.

К примеру, администрация сообщества «IVMS раздаём продаём меняем / IP Camera» продаёт во встроенном магазине группы во «ВКонтакте» трансляции с камер из квартир, ранжируя их по стоимости. Чем симпатичнее жертва трансляции (в подавляющем большинстве случаев это женщины), тем дороже стоит подглядывание за ней. Потолок цены не превышает 400 рублей — за эти деньги админ предлагает любому желающему подключиться к камере в комнате молодой девушки.

Для затравки админы предлагают подписчикам бесплатно понаблюдать за жизнью в некоторых домах, где системы наблюдения установлены почти в каждой комнате. Трансляции ведутся круглосуточно, в отдельных случаях админы подписывают их комментариями в стиле «тут кое-что годненькое». Также в группах предлагают установку заранее настроенных камер наблюдения и даже услуги сервиса, замены и гарантию на продукцию.

Почти легально. Как взламывают веб-камеры

Чаще всего компьютеры взламывают с помощью совершенно легальных утилит, которые обычно используются как средство оптимизации работы сисадминов и прочих сотрудников IT-отделов в различных крупных организациях — TeamViewer, RMS, LuminosityLink, Radmin и подобные. Принцип их работы предполагает, что один из компьютеров сети может управляться другим удалённо и внутри корпоративных сетей это вряд ли может стать проблемой: каждый компьютер в сети связан с <<ведущим>> общими настройками, их соединение часто запаролено.

Такими программами могут пользоваться и обычные пользователи сети. Нужно всего лишь установить на два или более компьютера оборудование, связанное между собой одинаковыми заранее обозначенными настройками — утилиты <<клиентов>> на компьютеры, находящиеся в управлении, и утилиту-сервер на устройство, которое будет ведущим.

Вряд ли многие жертвы взломов сознательно устанавливают себе клиенты программ, которые позволят наблюдать за ними. В большинстве случаев клиент устанавливается на компьютер как сопутствующая утилита во время установки какой-либо заранее модифицированной программы (чаще всего это что-то бесплатное и скачанное с непонятного ресурса). С помощью такого трояна, установленного в торрент-поисковик MediaGet, в апреле 2016 года один из пользователей «Двача» несколько дней подряд вёл стрим с веб-камер с различных компьютеров.

Кроме официальных программ, призванных облегчить жизнь сисадминам, существуют и утилиты, заточенные именно на тайное наблюдение за компьютерами. К ним относятся, к примеру, RemCam и DarkComet. Последний внезапно оказался связан с сирийским конфликтом: как пишет Wired, правительство использовало DarkComet для шпионажа за оппозиционными активистами, присылая им скрытую ссылку на его установку, замаскированную под всплывающее окошко с сообщением. После того как информация о действиях сирийского правительства появилась в СМИ, разработчик приложения официально прекратил его поддержку, заявив, что никогда не хотел, чтобы этим пользовались власти.

Крэкеры считают, что во взломе компьютеров виноваты только их владельцы: никто не заставляет их ставить нелегальный и не проверенный софт на свои устройства. При этом они рады поделиться своим собственным нелегальным и непроверенным софтом с окружающими, чтобы облегчить им жизнь. Однако в этом и кроется ловушка для многих будущих жертв: так как они скачивают заранее настроенный кем-то клиент, то априори становятся потенциальной целью для атаки. Получается своего рода сетевой маркетинг, только вместо товара участники передают друг другу трояны.

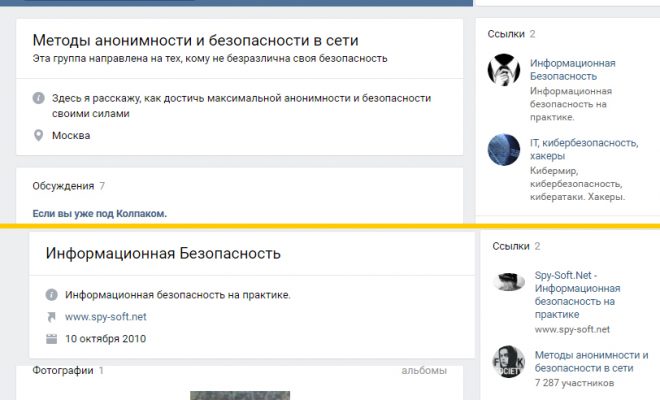

Иронично, что создатели приложений для взломов, рассказывающие на своём сайте о том, как взламывать чужие компьютеры, одновременно с этим связаны с сообществами во «ВКонтакте», в которых сообщают об информационной безопасности и защите компьютера от различных методов взлома.

По тому же принципу работают приложения для Android, но пользователей мобильников в какой-то мере защищает лицензия. К примеру, приложение GPP Remote Viewer позволяет получать данные с компьютера так же, как и TeamViewer, но пока вы качаете его из Play Market, можете чуть больше верить, что с ним не установятся трояны.

С продукцией от Apple ситуация обстоит проще в управлении и сложнее в моменте взлома: современные утилиты удалённого доступа на iOS часто требуют синхронизации через Apple ID, и это оставляет ещё меньше возможностей для быстрого взлома компьютеров или установки на них вредной утилиты, которая передаст управление третьему лицу.

TKSAG следит за тобой. Пробуем взломать вебки друг друга

Редакция TKSAG потестила две распространённые программы для наблюдения через вебку и удалённое управление данными — легальный RMS и «серенький» RemCam2. Столик попытался взломать компьютер Татьяны, закидывая её личку в пока ещё не заблокированном Telegram всякими непонятными файликами, которые должны были установить на её компьютер соответствующий софт. Всё на Windows, для наблюдения использовался софт без модификаций пользователей.

RMS при запуске попросил много всяких-разных разрешений, которые должны игнорироваться, если вы запускаете преднастроенную кем-то (или вами, если вы Хакермэн) версию. Кроме того, для соединения с компьютером жертвы программа запросила пароль, который Таня вбила при установке. Тихий взлом не удался, к тому же когда мы подключили удалённое управление камерой, на экране жертвы высветилось соответствующее уведомление. Мамкин вуайерист потерпел поражение, но лишь потому что использовал легально скачанную и не изменённую утилиту.

RemCam2 оказался в этом плане гораздо полезнее — это полноценный троянчик, об установке которого не догадается даже сам пользователь: никаких экранов, приложение незаметно установилось, когда Таня щёлкнула по иконке файла с глупым названием в чатике. Узнав её IP, коварный Столик начал наблюдать за работавшим в это время редактором, вместо того чтобы работать самому.

Удалить программы полностью удалось только после чистки реестра. Не повторяйте это в домашних условиях.

Тонкая и липкая защита. Как пытаются огородиться от вуайеристов

К сожалению, если вы активно пользуетесь интернетом, то стопроцентно защитить себя от подглядываний через вебку и удалённого доступа к данным сегодня попросту невозможно. Это не значит, что у вас на компьютере прямо сейчас установлена вредоносная программа, но чем больше вы качаете непонятных приложений из разных сомнительных источников (или переходите по ссылкам в письмах от незнакомцев), тем больше вероятность, что вы наткнётесь на один из таких троянов.

Одним из самых логичных методов защиты от взлома камеры кажется её полное отключение — это можно сделать через диспетчер устройств Windows. Камера будет находиться в разделе «Устройства обработки изображений». Двойной клик на камере, раздел <<Драйвер>>, кнопка <<Отключить>>. Включить назад можно так же.

Но даже если камера отключена, некоторые трояны могут попытаться включить её обратно, поэтому тем, кто переживает из-за возможных шпионов, стоит проверять компьютер банальной утилитой Program Manager — она показывает, какие процессы запущены в данный момент, и это позволит заметить, используется ли кем-то видеокамера. Про антивирусы даже писать не стоит.

Именно из-за невозможности добиться стопроцентной безопасности среди многих пользователей ПК распространена традиция заклеивать веб-камеры — как ни странно, на сегодняшний момент это самый действенный способ борьбы с подглядываниями. О пользе заклеивания видеокамер высказывались основатель Facebook Марк Цукерберг и бывший директор ФБР Джеймс Коми, а по данным производителей антивирусов ESET, видеокамеры заклеивают около 17 % пользователей ПК.

Использование изоленты как средства защиты от вуайеристов в последние годы вышло на новый уровень: энтузиасты заменяют её специальными устройствами-шторками для камер, а некоторые производители ноутбуков добавляют заслонки для камер ещё на стадии их производства. Однако даже в этом случае взломщики могут следить за жертвами — если не подглядывая, то хотя бы подслушивая с помощью встроенного микрофона. Так что заклеивая камеру, подумайте и об этом.

На самом деле незаклеенная видеокамера тоже имеет свои плюсы: она может помочь потенциальной жертве обнаружить взлом, так как индикатор её работы на корпусе ноутбука обозначит, что к компьютеру подключился посторонний. В этом случае единственно верное решение — выключить интернет сразу же, как только вы увидели хотя бы на секунду мелькнувший по неизвестной причине огонёк видеокамеры: это почти никогда не происходит случайно.

Нужен надёжный помощник по ремонту? Вам сюда.

tksag.ru

tksag.ru